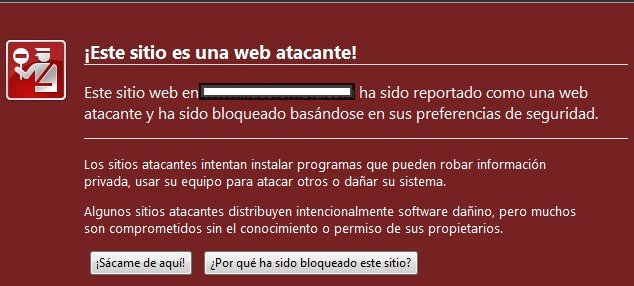

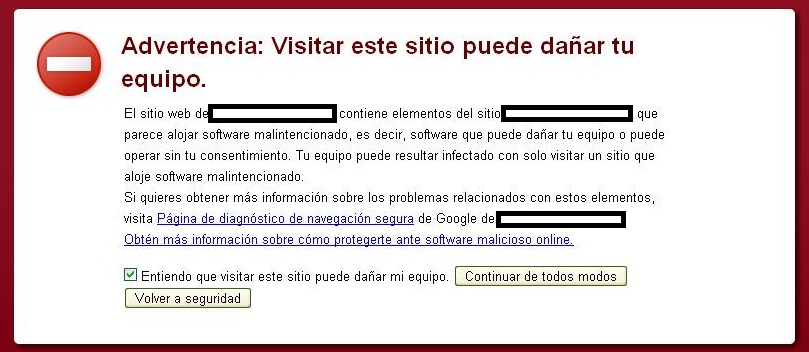

Es frustrante intentar visitar nuestro propio sitio web y encontrarnos con un aviso que dice: “Este sitio es una web atacante” o “Visitar este sitio puede dañar tu equipo”.

No solo se trata de ver nuestro sitio bloqueado sin poder navegar en él, sino además la mala reputación que obtiene, la pérdida de confianza de los usuarios/visitantes del sitio web y mala imagen de marca, así como la penalización de los buscadores y consiguiente descenso del sitio en los SERPs (Página de Resultados en un buscador).

¿Por que sucede esto?

Muchas aplicaciones como Google Chrome, Mozilla FireFox, Safari entre otras, utilizan las fuentes de datos que les provee StopBadware, organización sin fines de lucro que advirte a sus usuarios a mantenerse alejado de sitios potencialmente dañinos. Por ello cuando un usuario intenta ingresar a un sitio web comprometido desde los navegadores en cuestión, lo primero que le saldrá es una advertencia semejante a las mostradas en las imágenes anteriores.

Entre las causas más comunes se encuentran: SQL injections, redirecciones en el archivo .htaccess o aprovechamiento de vulnerabilidades conocidas en diferentes CMSs. Una vez el sitio web es infectado con malware posiblemente los creadores del código maligno busquen ejecutar técnicas avanzadas para la propagación masiva de códigos maliciosos como por ejemplo, lo que se conoce como ataques Drive By Download.

¿Qué hacer frente a estas advertencias de malware?

Si tu sitio web ha sido reportado como una web atacante por Google, puedes utilizar las Herramientas de Google para Webmasters a fin de obtener más información acerca de que lo que fue detectado en su sitio. Esto incluye el detalle de las páginas en las que se detecto el código malicioso y mediante una función de Labs, es posible incluso obtener una muestra del código maligno que se encontró en el sitio. Otro tipo de información útil se puede hallar a través de la página de diagnostico de Google. Para ello supongamos que el dominio del sitio afectado es ejemplo.com, entonces ingresamos a través de: www.google.com/safebrowsing/diagnostic?site=sitioregio.com . También es importante realizar una revisión en nuestro servidor web en busca de archivos sospechosos, ocultos o registros extraños. Aveces puede que ni nuestro propio proveedor de alojamiento logré descubrir lo que ocurrió.

Existen otras herramientas, unas gratuita y otras de pago, que permiten hacer un scaneo del sitio en busca de malware como por ejemplo QualysGuard Malware Detection un servicio web gratuito que escanea de forma proactiva cualquier sitio web en busca de infecciones de malware.

Limpiar nuestro sitio

Una vez se halla localizado la presencia de código malicioso, la eliminación de este es tan simple como remover el código dañino (generalmente iframes ocultos o javascript ofuscado) de todos los archivos en los que aparece. Para ello tendremos que tener conocimiento de cuales son las partes legítimas del sitio web y cuales no. He aquí la importancia de contar con la ayuda de herramientas como las mencionadas anteriormente. Recomendamos seguir la Guía práctica para hacer frente a las advertencias de malware de Google

Solicitar a Google una nueva revisión

Si luego de haber removido todo rastro de código malicioso, nuestro sitio sigue siendo reportado como dañino, deberemos solicitar una nueva revisión del sitio a través de las herramientas de webmaster de Google. Si no lo hacemos, podríamos pasar semanas incluso meses con nuestra web alojada en las listas negras de Google. Pero si notificamos a Google que somos los dueños del dominio y que lo hemos limpiado siguiendo sus recomendaciones, nuestro sitio estará arriba en menos de 24 horas.

Prevenir futuras infecciones

Para prevenir que su sitio sufra una nueva infección por códigos maliciosos en el futuro, se requiere la protección de tres cosas: El sitio, Las contraseñas que utiliza para ingresar al sitio y el computador que utiliza para subir contenido al sitio.

Recomendaciones para proteger el sitio:

- Mantener actualizado con las ultimos parches de seguridad cualquier software que utilices para tu sitio web, como por ejemplo los CMS como WordPress, Joomla, Drupal, entre otros.

- Es importante seguir la guía de desarrollo seguro OWASP.

- Eliminar todo tipo de servicio, plugins, Themes, plantillas, scripts, extensiones o software que no se use en el sitio.

- Utilizar contraseñas seguras para acceder tanto al administrador de su sitio, como al panel de control de su host y las credenciales de acceso FTP.

- Asignar permisos adecuados a archivos y carpetas. Por ejemplo: Archivos PHP: 644; Archivos de configuración: 666; otras carpetas: 755. En lo posible, evitar asignar permisos del tipo “777″ , puede ser peligroso.

- Mantener la computadora personal protegida con software de seguridad, debidamente actualizado. Es importante contar con herramientas de protección proactivas contra todo tipo de amenazas informáticas como ESET NOD 32 y ESET Smart Security.